¿Qué es Seguridad perimetral?

La seguridad perimetral es una estrategia de seguridad informática que se centra en la protección del perímetro de una red. El perímetro de una red es la frontera que separa la red interna de la red externa, como Internet.

Se basa en la idea de que la mejor manera de proteger una red es evitar que los atacantes accedan a ella en primer lugar. Para ello, la seguridad perimetral utiliza una variedad de técnicas y herramientas para controlar el acceso a la red y detectar y bloquear ataques.

Perímetro de la red

Es la frontera que separa la red interna de una organización de la red externa, como Internet. El perímetro de la red es un área crítica de seguridad, ya que es el punto de entrada más probable para los atacantes.

Se compone de una serie de dispositivos y controles que ayudan a proteger la red interna de los ataques. Estos dispositivos y controles incluyen:

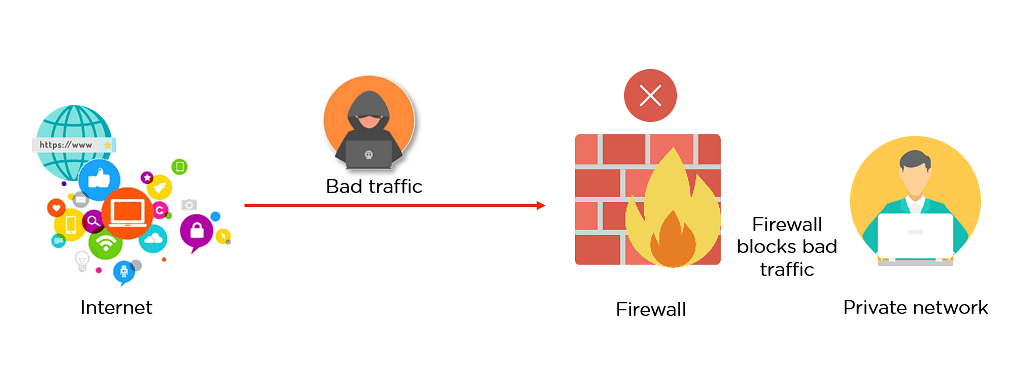

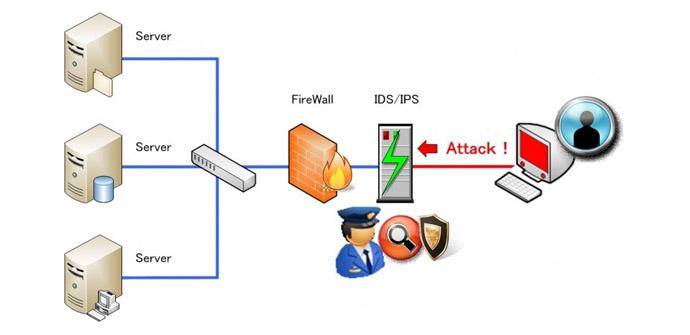

- Firewalls: son dispositivos de red que controlan el tráfico de red entrante y saliente. Los firewalls pueden utilizarse para bloquear el tráfico de origen no autorizado o sospechoso.

- Sistemas de prevención de intrusiones (IPS): son dispositivos de red que detectan y bloquean ataques. Los IPS pueden utilizar una variedad de técnicas para detectar ataques, como el análisis de firmas, el análisis de comportamiento y el análisis de contexto.

- Sistemas de detección de intrusiones (IDS): son dispositivos de red que detectan actividades sospechosas. Los IDS pueden generar alertas cuando se detectan actividades sospechosas, pero no pueden bloquear los ataques.

- Controles de acceso: definen quién puede acceder a la red y cómo puede acceder. Los controles de acceso pueden utilizarse para restringir el acceso a la red a usuarios y dispositivos autorizados.

Además de estos dispositivos y controles, el perímetro de la red también se compone de una serie de políticas y procedimientos de seguridad. Estas políticas y procedimientos ayudan a garantizar que los dispositivos y controles del perímetro de la red se configuren y utilicen correctamente.

El filtrado de paquetes

Es una técnica de seguridad de red que se utiliza para controlar el tráfico de red entrante y saliente. El filtrado de paquetes se basa en el análisis de los encabezados de los paquetes de red para determinar si se deben permitir o denegar.

El filtrado de paquetes se puede realizar en una variedad de dispositivos de red, incluidos firewalls, routers y switches.

Hay dos tipos principales de filtrado de paquetes:

- Filtrado de paquetes basado en direcciones: El filtrado de paquetes basado en direcciones permite o niega el tráfico en función de la dirección IP de origen o destino.

- Filtrado de paquetes basado en puertos: El filtrado de paquetes basado en puertos permite o niega el tráfico en función del puerto de origen o destino.

Reglas de filtrado de paquetes

Las reglas de filtrado de paquetes son las instrucciones que se utilizan para controlar el tráfico de red. Las reglas de filtrado de paquetes suelen incluir los siguientes campos:

- Origen: La dirección IP o el rango de direcciones IP de origen.

- Destino: La dirección IP o el rango de direcciones IP de destino.

- Protocolo: El protocolo de red, como TCP, UDP o ICMP.

- Puerto: El puerto de origen o destino, si es necesario.

- Acción: La acción que se debe tomar, como permitir o denegar.

No hay comentarios.:

Publicar un comentario